企业配置

企业配置

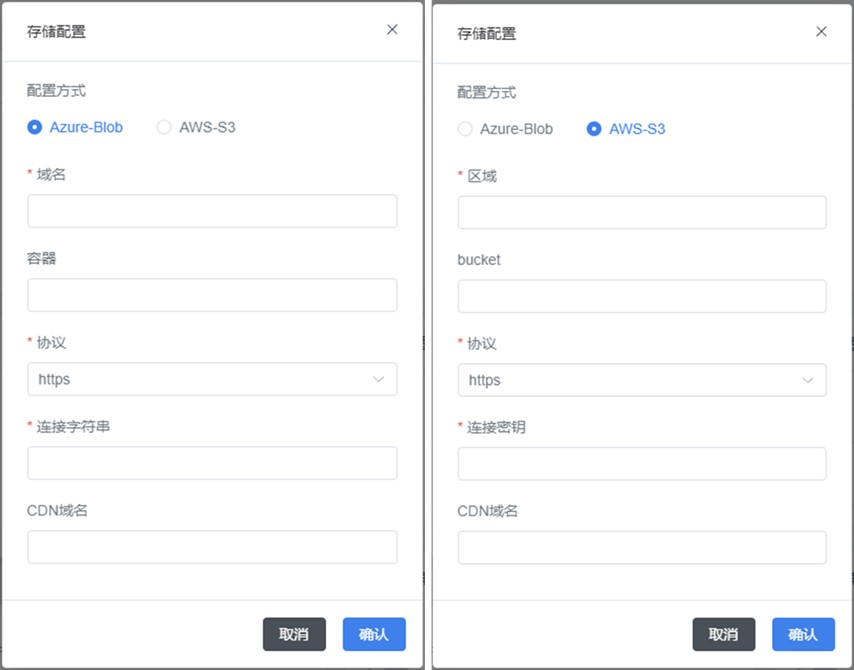

存储配置

点击添加按钮 ![]() 打开存储配置窗口。

打开存储配置窗口。

两种存储配置:

开发者配置

开发者配置功能支持管理访问企业的 Access Key,开发者可在调用登录 API 时使用 Access Key 访问此企业。

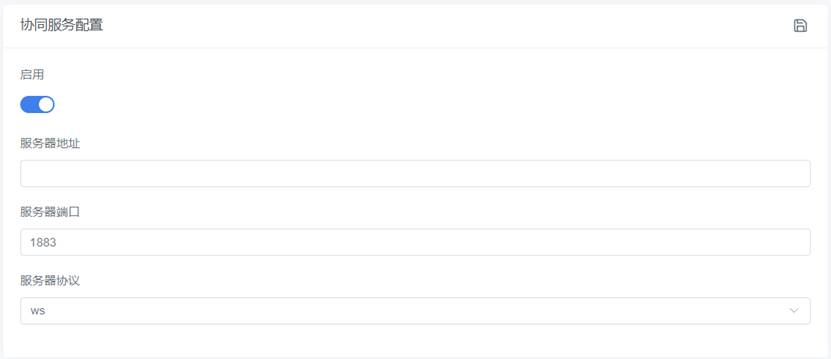

协同服务配置

协同服务配置支持配置负责接收协同活动消息的 MQTT 消息服务器。

点击启用开关,然后设置协同服务器地址、端口及协议。

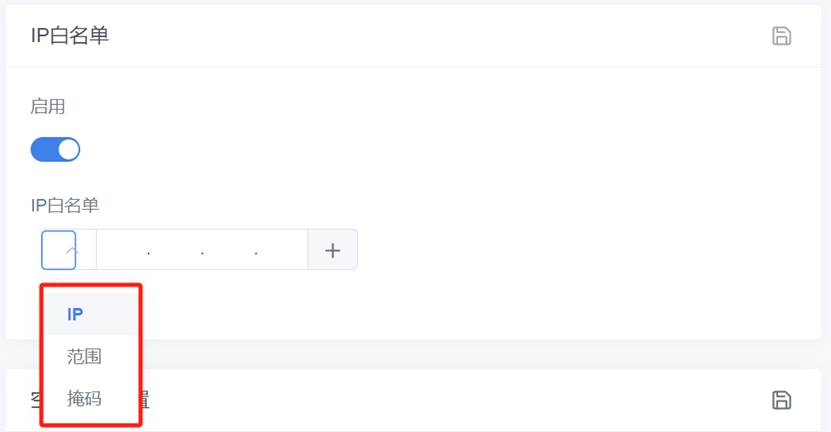

IP 白名单

您可以通过配置白名单,只允许特定的 IP 地址、一组 IP 地址或者通过使用子网掩码来限制范围内的 IP 地址访问 FactVerse 平台。

BIM 360 配置

FactVerse 平台上可以支持从 Autodesk BIM 360 导入文件,企业管理员可以按照以下步骤:

1. 企业的管理员向 DataMesh 发送开发者邀请邮件。

2. 由 DataMesh 填写 Forge Client ID、App Name、App Logo、App 描述,以获得用户的 Autodesk BIM 360 账户的访问权限。

3. 企业管理员登录 FactVerse 平台,在企业配置页面中,BIM360 配置栏中填写账户 ID 和账户密钥。

获取Autodesk BIM 360账户访问权限的具体操作请参考:Manage API Access to BIM 360 Docs | BIM 360 API | Autodesk Platform Services

智能生成助手模型选择

管理员可以设置智能生成助手的模型。

登录安全

企业管理员可以配置用户登录的安全验证方式,提供两种验证方式:

-

- 账号密码验证:使用 FactVerse 账号和密码进行常规登录。

- 账号密码加手机号组合验证:当启用账密加手机号组合验证后,企业用户登录 FactVerse 平台及各客户端产品时需要在正确输入账号密码且获取手机号验证码并完成在线认证后才能登录。

配置 SSO 登录

SSO 登录是一种身份验证服务,允许您通过企业的一套办公账号密码登录 FactVerse 平台及相关应用,如 DataMesh One。

FactVerse 支持的 SSO 协议

- SAML (Security Assertion Markup Language) 2.0: 基于 XML 的身份验证标准,支持身份提供者(IdP)与服务提供者(SP)之间的认证和授权数据交换。

定义

- 身份提供者(IdP,Identity Provider):负责验证用户身份并授予访问权限的机构。

- 服务提供者(SP,Service Provider):接收身份验证信息并允许用户访问应用程序的系统。

- 实体ID(Entity ID):实体 ID 是用于在 SAML 身份验证和授权协议中识别特定实体的唯一标识符。通常以 URL 或 URI 的形式存在,用于在 SAML 消息和元数据中识别实体,还可用于支持高级身份验证和授权场景,例如单点登录 (SSO) 或联合身份管理。

- SSO 登录(Single Sign-On):SSO 登录是一种身份验证过程,也称为单点登录或单一登录,它允许用户通过一次登录来访问多个应用程序或系统,而无需为每个应用程序单独输入用户名和密码。这种方式简化了用户的登录体验,提高了安全性,并减少了密码管理的复杂性。

启用 SSO 登录

前提条件

在开始配置 SSO 登录之前,请确保具备以下条件:

- 企业已订阅SSO 登录功能。

- 您拥有 FactVerse 平台的企业管理员权限。

- 拥有企业 IdP 的相关配置信息。

配置流程

- 登录 FactVerse 平台:以企业管理员身份登录 FactVerse 平台。

- 进入企业配置页面:进入企业管理 > 企业配置页面。

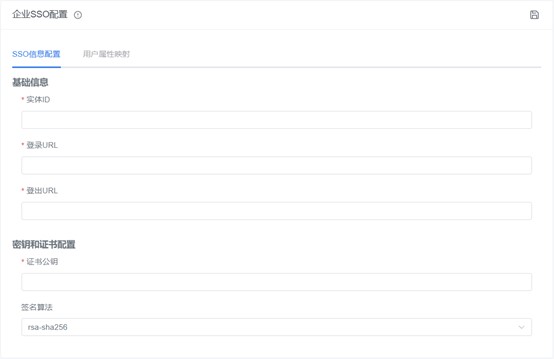

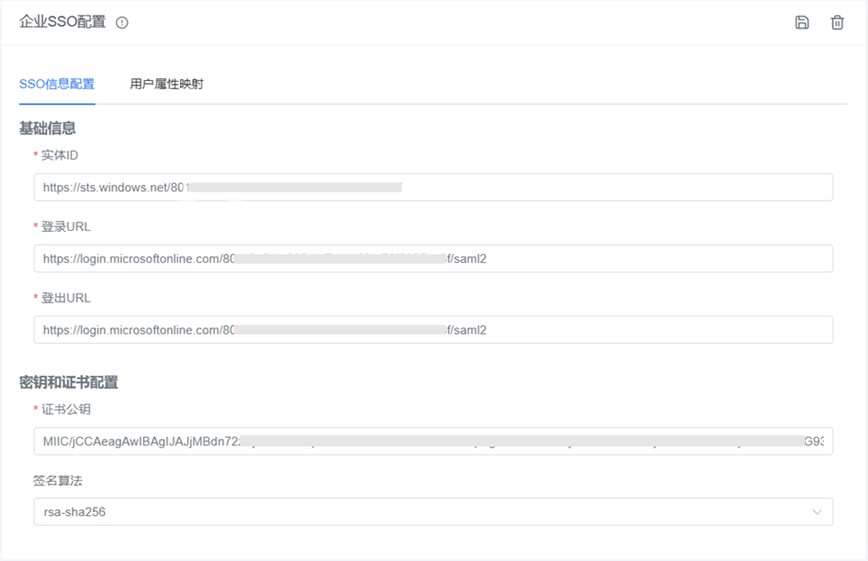

- 选择 SSO 协议:在企业 SSO 配置栏中,点击加号选择“SAML2.0”。

- 输入 SSO 配置信息。

-

- 实体ID(必填):IdP的实体 ID 用于唯一标识该 IdP 内的特定租户/组织。

- 登录URL(必填): 用户登录 FactVerse 平台及相关应用时使用的 URL 。

- 登出 URL(必填):用户登出 FactVerse 平台及应用时使用的URL。

- 密钥和证书配置:用于解密 SP 和 IdP 之间的通信消息。

- 证书公钥(必填):

- 签名算法:默认算法为 ras-sha256

示例(Microsoft Entra 租户):

-

- 实体ID:https://sts.windows.net/<tenantId> (将 <TenantId> 替换为您的租户 ID)

- 登录URL: https://login.microsoftonline.com/<tenantId>/saml2 (将 <TenantId> 替换为您的租户 ID)

- 登出 URL: https://login.microsoftonline.com/<tenantId>/saml2(将 <TenantId> 替换为您的租户 ID)

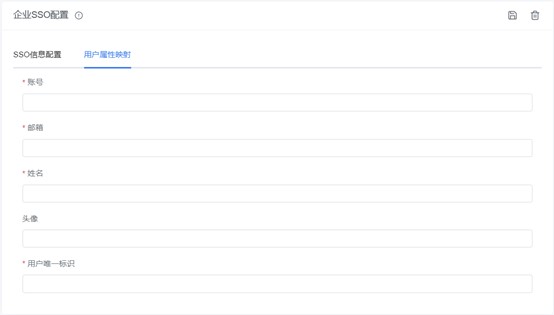

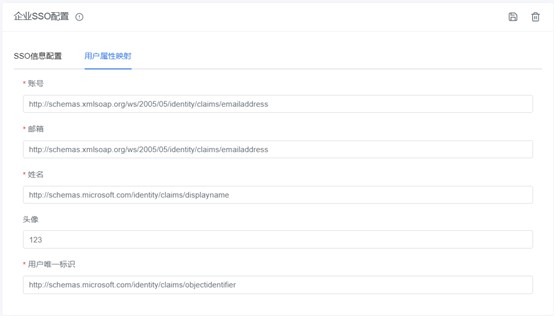

- 配置属性映射

属性映射是将企业身份提供者(IdP)的用户信息与 FactVerse 平台中的用户属性对应起来的过程。在配置 SSO 时,确保正确映射这些属性,可以让 FactVerse 识别用户身份并正确分配权限。

-

- 账号(必填):映射用户在企业系统中的账号(通常为邮箱地址),FactVerse 使用此字段作为用户的登录名。

- 邮箱(必填):映射用户的邮箱地址。

- 姓名(必填):映射用户的显示名称。

- 头像(可选):映射用户的头像 URL,用于 FactVerse 平台中的用户个人资料展示。

- 用户唯一标识(必填):映射用户在企业系统中的唯一标识符,确保 FactVerse 识别用户的身份,不同于邮箱、姓名等,通常为唯一的 ID。

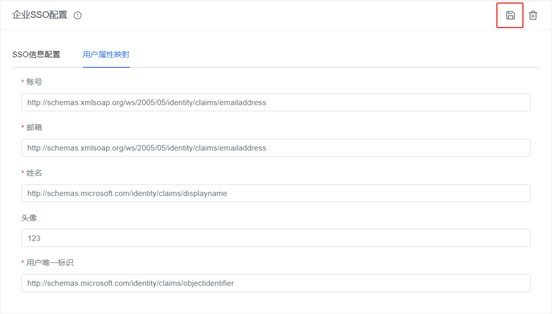

示例(Microsoft Entra 租户)

-

- 账号:http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- 邮箱:http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- 姓名:http://schemas.microsoft.com/identity/claims/displayname

- 用户唯一标识:http://schemas.microsoft.com/identity/claims/objectidentifier

- 保存配置:点击保存按钮保存所有配置。

示例:使用 Microsoft Entra ID 配置 SSO 登录

如果您的企业使用 Microsoft Entra ID(以前称为 Azure Active Directory)作为身份提供者(IdP)来配置 SSO 登录 FactVerse 平台,您可以按以下步骤进行设置(建议您使用测试环境来测试本节的步骤):

在 Microsoft Entra ID 上的配置步骤

1. 登录 Microsoft Entra ID 管理门户:访问 Microsoft Entra 管理中心 并使用具有管理员权限的账号登录。

2. 创建新企业应用程序:

a) 在左侧导航栏中,选择 “企业应用程序”。

b) 点击 “新建应用程序”,然后选择 “创建自己的应用程序”。

c) 在弹出的对话框中,输入应用名称(例如 FactVerse SSO),集成未在库中找到的任何其他应用程序(非库)。

3. 配置 SAML 设置

a) 在应用程序的概述页面,点击设置单一登录,然后选择 SAML 作为单一登录方法。

b) 在 SAML 配置页面,您将填写 FactVerse 所需的 SAML 信息:

i. 标识符 (实体ID):https://sts.windows.net/<TenantId> (将<TenantId> 替换为您的租户 ID)

ii. 回复 URL (Assertion Consumer Service URL):FactVerse 提供的 SAML Assertion Consumer URL,通常类似于:https://<FactVerse-URL>/saml/acs

iii. 登录 URL:https://login.microsoftonline.com/<TenantId>/saml2 (将 <TenantId> 替换为您的租户 ID。该 URL 是用户通过 SAML 登录的入口。)

iv. 登出 URL: https://login.microsoftonline.com/<TenantId>/saml2(将 <TenantId> 替换为您的租户 ID。该 URL 用于 SAML 登出的请求处理。)

v. 用户标识符:user.mail 或 user.principalname,通常这是用户的电子邮件地址。

4. 下载证书:在SAML 证书部分,选择下载证书以下载 SAML 签名证书并保存以供稍后使用。

5. 为企业应用程序分配所有者:单击左侧面板上的用户和群组然后单击添加用户/群组。

在 FactVerse 平台上开启 SSO 登录(请确保企业已订阅 SSO 登录功能)

1. 登录 FactVerse 平台:以企业管理员身份登录 FactVerse 平台。

2. 进入企业配置页面:进入企业管理 > 企业配置页面。

3. 选择 SSO 协议:在企业 SSO 配置栏中,点击加号选择“0”。

4. 输入SSO 配置信息:

5. 配置属性映射

6. 测试登录:完成配置后,测试 SSO 登录流程。请使用企业办公账号登录 FactVerse,验证 SSO 是否工作正常。